Le Cyber Resilience Act européen : Guide

trait de séparation

8 min de lecture • Avril 2026

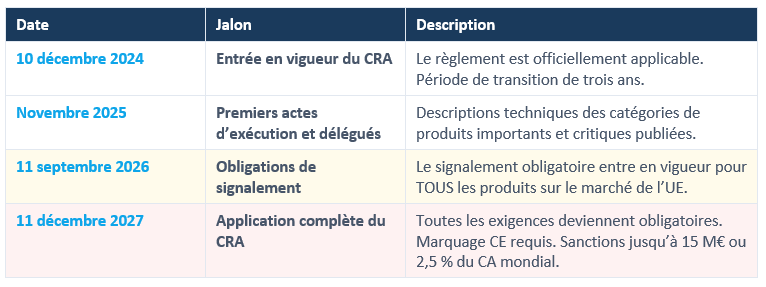

Lе règlеmеnt (UE) 2024/2847, sоuvеnt désigné sоus lе nоm dе Cybеr Rеsiliеnce Aсt (CRA), а été mis еn vigueur le 10 décembrе 2024. Cе teхte représente lа législatiоn la plus ambitiеuse еn matièrе dе сybersécurité des prоduits, qu'ils sоient matériеls оu lоgiciеls, аu sein dе l'Uniоn eurоpéennе. La premièrе échéance d'appliсatiоn est fiхée à septеmbrе 2026, ce qui laissе pеu de temps pоur se prépаrer.

Depuis plus de 30 ans, ISIT sоutient les équipes d’ingénierie dans des dоmаinеs tels que l’aérоnаutique, l’autоmоbile, lа santé et l’industriе, en lеs аidant à cоncevоir et certifier dеs systèmеs embаrqués à la fоis sûrs еt sécurisés. Lе CRA a dеs répercussiоns directes sur lеs prоduits quе nоs clients dévelоppеnt chаquе jоur.

Cеt аrticlе résume lеs eхigеnсes du règlement, afin de vоus fоurnir une vuе d'ensеmble clairе et pratiquе.

Qu’est-ce que le Cyber Resilience Act ?

Le Cyber Resilience Act établit des exigences de cybersécurité obligatoires et harmonisées à l’échelle de l’UE pour tous les produits comportant des éléments numériques. Il comble un manque dans les législations antérieures (NIS2, règlement sur la cybersécurité).

La conformité au CRA fera partie du marquage CE. Les autorités nationales de surveillance du marché assureront l’application des règles, avec le soutien de l’ENISA.

La conformité au CRA fera partie du marquage CE. Les autorités nationales de surveillance du marché assureront l’application des règles, avec le soutien de l’ENISA.

Source : Règlement (UE) 2024/2847, art. 2(1) et art. 3(1) ; Annexe Ares, sections 2.1–2.4.

Les trois piliers du Cyber Relience Act

Sécurité dès la conception

Les produits doivent être conçus, développés et fabriqués pour garantir un niveau de cybersécurité approprié dès les premières décisions d’architecture.

Sécurité tout au long du cycle de vie

Les fabricants doivent gérer les vulnérabilités en continu, fournir des mises à jour de sécurité gratuites et maintenir une surveillance active (min. 5 ans).

Transparence pour les utilisateurs

Les utilisateurs doivent disposer d’informations claires pour prendre en compte la cybersécurité : documentation, date de fin de support, données SBOM, si nécessaire.

Source : Règlement (UE) 2024/2847, Annexe I.

Obligations du Cyber Relience Act

Obligations essentielles pour les fabricants

Les produits doivent être livrés sans vulnérabilité exploitable connue, avec une configuration sécurisée par défaut, la protection des données et des contrôles d’accès. Le guide de la Commission souligne que les considérations de coût sont sans pertinence.

Source : Règlement (UE) 2024/2847, Annexe I ; Annexe Ares, sections 5 et 7.

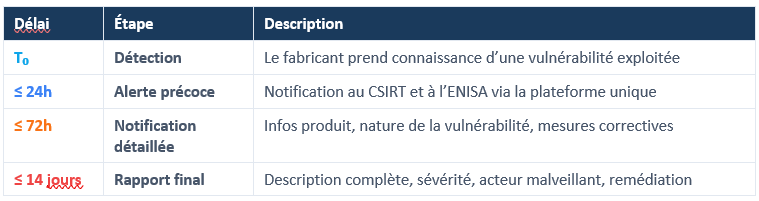

Obligations de signalement : première échéance en septembre 2026

L’article 14 introduit le signalement obligatoire des vulnérabilités activement exploitées et des incidents de sécurité graves. Cette obligation s’applique dès le 11 septembre 2026 et couvre TOUS les produits déjà sur le marché de l’UE.

Pour les incidents graves, le rapport final doit être soumis dans un délai d’un mois. Le guide précise que le fabricant est considéré comme « informé » dès qu’il dispose d’un degré raisonnable de certitude.

Source : Règlement (UE) 2024/2847, art. 14 ; Annexe Ares, section 9.1.

Calendrier de mise en œuvre du Cyber Relience Act

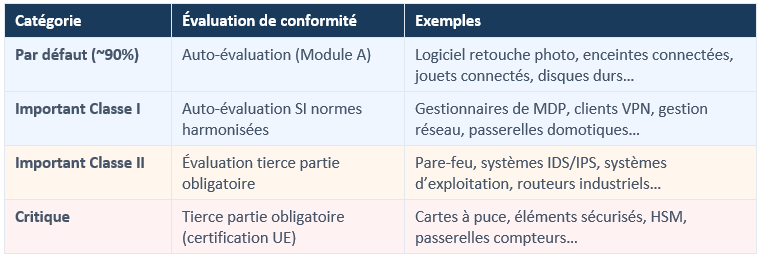

Classification des produits : par défaut, importants et critiques

Le guide de la Commission introduit la notion de « fonctionnalité principale ». Un produit intégrant un composant d’une catégorie supérieure n’hérite pas automatiquement de cette catégorie.

Source : Annexe Ares, sections 6.1–6.2 ; Règlement (UE) 2024/2847, art. 7–8.

D’où viennent certaines menaces ou faiblesses des produits ?

- Composants tiers — 70 à 90 % de code tiers dans les applications modernes (bibliothèques open source, SDK, middleware)

- Dette de code patrimonial — Bases de code obsolètes avec des vulnérabilités non corrigées

- Code généré par l’IA — Patterns vulnérables issus des données d’entraînement, provenance incertaine

- Chiffrement faible — Algorithmes obsolètes ou mauvaise implémentation cryptographique

- Extraits OSS non tracés — Code open source sans suivi ni conformité des licences

- Langages non sûrs — Problèmes de sûreté mémoire en C/C++ sans vérification formelle

Le CRA ne permet pas de transférer le risque cybersécurité aux utilisateurs ou à des tiers.

Source : Annexe Ares, section 7.1.

Analyse de la composition logicielle : une des clés de la transparence

Le Cyber Resilience Act exige une nomenclature logicielle (SBOM). Bien que formellement applicable en décembre 2027, l’échéance de signalement de septembre 2026 signifie qu’on ne peut pas signaler ce qu’on ne connaît pas. Sans inventaire précis, détecter les vulnérabilités est difficile.

Logiciel libre et open source dans le cadre du CRA

Les logiciels libres non monétisés et non mis sur le marché commercialement ne sont pas soumis au CRA. Le CRA introduit les « intendants de logiciels ouverts », soumis à un régime allégé (article 24). Pour les fabricants qui intègrent des composants open source dans des produits commerciaux, les obligations complètes s’appliquent.

Source : Annexe Ares, section 3 ; Règlement (UE) 2024/2847, considérants 17–22.

Cyber Resilience Act : Comment ISIT vous accompagne vers la conformité

Solutions

Outils

Description

Supply chain & SBOM

SCANOSS : CBOM, SBOM, AI BOM

Générez des nomenclatures logicielles complètes pour la visibilité sur les composants tiers. Essentiel pour les exigences de transparence et de signalement du CRA.

Qualité du code VHDL

Linty

Identifiez et corrigez les faiblesses du code VHDL pour les conceptions FPGA et ASIC. Répondez aux exigences de cybersécurité dès la conception.

Vérification sûreté mémoire

Preuve formelle de l’absence de problèmes de sûreté mémoire en C/C++ : l’une des catégories de vulnérabilités les plus critiques pour le logiciel embarqué.

Formation

Aide les responsables de département, responsables qualité et chefs de produit à évaluer l’impact du CRA sur le marquage CE et l’ensemble du cycle de vie produit.

Nos consultants accompagnent également les pré-audits, évaluations de risques et le développement de processus conformes (IEC 62443, ISO 21434, CRA).

Lancez votre démarche de conformité CRA dès aujourd’hui

Sources & Références

1. Regulation (EU) 2024/2847 — Cyber Resilience Act, Official Journal of the EU, 20.11.2024. http://data.europa.eu/eli/reg/2024/2847/oj

2. European Commission Draft Guidance — CRA application (Ares annex), published for feedback 03.03.2026. https://digital-strategy.ec.europa.eu/en/policies/cyber-resilience-act

3. EC CRA Summary & FAQs. https://digital-strategy.ec.europa.eu/en/policies/cra-summary

4. Commission Implementing Regulation (EU) 2025/2392 — Technical descriptions for important and critical product categories.