Taint Analysis, sûreté de fonctionnement, cybersécurité… et vous !

trait de séparation

Replay à la demande • Mars 2026

La connectivité a transformé la façon de concevoir les systèmes embarqués : des appareils isolés, nous passons à des systèmes interconnectés où l’interopérabilité, l’exploitation des données, l’accès à distance, l’expérience utilisateur et surtout la sécurité deviennent incontournables.

La taint analysis joue un rôle clé pour renforcer la sécurité des logiciels embarqués. Elle permet aux développeurs et aux experts en cybersécurité d’identifier et de corriger les vulnérabilités liées à la gestion de données sensibles ou non fiables. Intégrée dans une démarche de secure coding, elle contribue à bâtir des applications embarquées robustes et résilientes.

Dans ce replay, vous découvrirez :

- Le rôle de la taint analysis dans des environnements de développement structurés.

- Son application aux systèmes critiques, tant en sûreté (safety) qu’en sécurité (security).

- Les outils adaptés pour la mettre en œuvre efficacement.

Définition : Taint Analysis

La taint analysis (ou analyse de contamination) est une technique qui permet de suivre la propagation de données potentiellement non fiables ou dangereuses (appelées tainted data) à travers un programme.

Objectif :

Identifier si des données externes (entrées utilisateur, fichiers, réseau, variables d’environnement…) atteignent des zones sensibles (sinks) comme :

- exécution de commandes système,

- requêtes SQL,

- manipulation mémoire,

- écriture de fichiers,

- appels privilégiés.

Elle sert notamment à détecter des vulnérabilités telles que :

- injections SQL,

- injections de commandes,

- XSS,

- buffer overflows,

- escalades de privilèges.

Les étapes de la Taint Analysis

1. Définition des sources (sources of taint)

Ce sont les points d’entrée où des données non fiables peuvent arriver :

2. Marquage / Labeling des données

Dès qu’une donnée provient d’une source non fiable, elle est marquée comme tainted.

Le moteur d’analyse garde en mémoire ce marquage durant tout le programme.

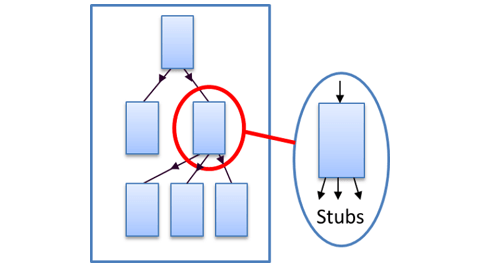

3. Propagation de la contamination (taint propagation)

La contamination se propage à travers les opérations du programme :

a = user_input → a est tainted

b = a + "test" → b devient aussi tainted

c = sanitize(b) → selon la fonction, c peut être nettoyé ou rester tainted

La propagation peut être :

4. Définition des sinks (points sensibles)

Un sink représente une action considérée comme dangereuse si elle reçoit des données non fiables :

5. Vérification des règles / Sanitation

Avant qu’une donnée tainted atteigne un sink, l’analyse vérifie :

6. Détection et rapport des vulnérabilités

Si une donnée contaminée atteint un sink sans avoir été assainie :

Ce sont les points d’entrée où des données non fiables peuvent arriver :

- input utilisateur (stdin, champs de formulaires, API),

- données réseau,

- fichiers externes,

- variables d’environnement.

2. Marquage / Labeling des données

Dès qu’une donnée provient d’une source non fiable, elle est marquée comme tainted.

Le moteur d’analyse garde en mémoire ce marquage durant tout le programme.

3. Propagation de la contamination (taint propagation)

La contamination se propage à travers les opérations du programme :

a = user_input → a est tainted

b = a + "test" → b devient aussi tainted

c = sanitize(b) → selon la fonction, c peut être nettoyé ou rester tainted

La propagation peut être :

- explicite (affectations, concaténations, calculs),

- implicite (contrôle de flux, conditions).

4. Définition des sinks (points sensibles)

Un sink représente une action considérée comme dangereuse si elle reçoit des données non fiables :

- exec() / system() / shell,

- Requêtes SQL,

- Écriture dans un fichier sensible,

- Appels système critiques.

5. Vérification des règles / Sanitation

Avant qu’une donnée tainted atteigne un sink, l’analyse vérifie :

- si elle traverse une fonction de nettoyage (sanitizer),

- si la fonction est fiable,

- si la transformation neutralise la menace.

6. Détection et rapport des vulnérabilités

Si une donnée contaminée atteint un sink sans avoir été assainie :

- une alerte est levée,

- l’outil signale le chemin d’exécution dangereux,

- le développeur peut corriger.